Finalmente, outro Resumo!

Atualizações

706 pacotes entraram em atualizações/testes nas últimas duas semanas! Se alguma vez você pensou em ajudar a equipe de QA, agora seria um bom momento. Aqui estão as atualizações que surgiram desde o Resumo anterior:

Segurança (apenas uma para Mga5):

Libraw, mbedtls, shadowsocks-libev, bctoolbox, hiawatha, dolphin-emu, 389-ds-base, tor, dovecot, glibc, xerces-c, xv, phpmyadmin, krb5, leptonica, libvirt, python-libvirt, TiMidity ++ (também para Mga5), wireshark, tomcat-native, tomcat, ioquake3

Correção de Bug (somente Mga6):

x11-driver-video-ati, perl-Youri-Package, rpmlint-mageia-policy, mhonarc, kmod-vboxadditions, kmod-virtualbox, virtualbox, mesa, libdrm, networkmanager-applet, kmymoney, kernel-firmware-nonfree, libdvdcss

Como sempre, você pode verificar em Mageia Advisories , o Mageia AppDB , PkgSubmit para ver as últimas 48 horas, e Bugzilla para ver o que está acontecendo no momento.

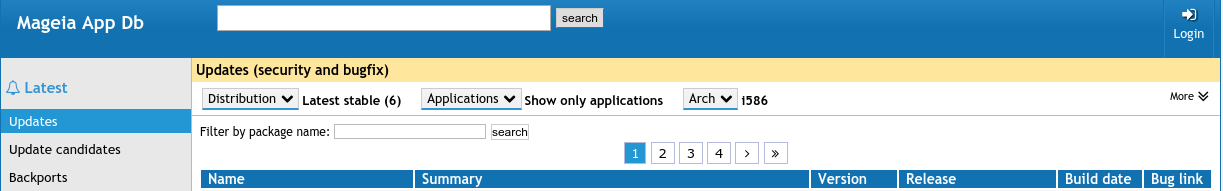

Mageia AppDB – pesquisas específicas

Quando você abre o MageiaAppDB pela primeira vez e clica em Atualizações (Updates) no menu à esquerda, você vê as configurações padrão:  Mas você pode obter muito mais informações específicas usando o conjunto de menus suspensos na parte superior da lista de pacotes:

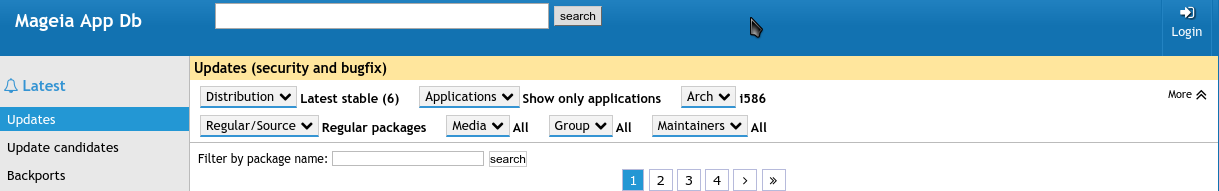

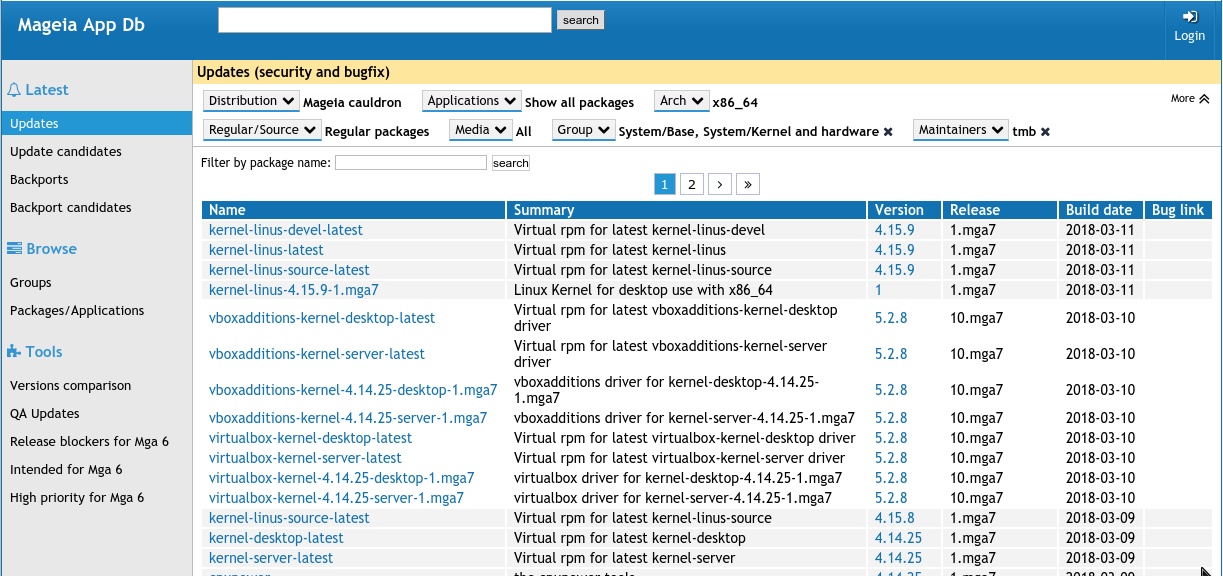

Mas você pode obter muito mais informações específicas usando o conjunto de menus suspensos na parte superior da lista de pacotes:  Primeiro, clique em Mais (more) na extrema direita e, em seguida, você pode aplicar mais filtros a sua pesquisa. Por exemplo, para ver o que o tmb, nosso mágico de kernel, atualizou recentemente no kernel do Caldeirão:

Primeiro, clique em Mais (more) na extrema direita e, em seguida, você pode aplicar mais filtros a sua pesquisa. Por exemplo, para ver o que o tmb, nosso mágico de kernel, atualizou recentemente no kernel do Caldeirão:

À medida que você adiciona mais filtros, você deve ver as mudanças na barra de endereço do seu navegador, para que você possa salvar nos favoritos as pesquisas que lhe interessar.

Divirta-se!

(escrito em inglês por Patricia Fraser e traduzido por macxi)